FSE 2.0 è il Fascicolo Sanitario Elettronico (FSE) 2.0 che sarà pienamente operativo nel 2026. Questo sistema rivoluzionerà l’accesso e la gestione dei dati sanitari, migliorando l’interoperabilità regionale e integrandosi con la telemedicina. Importanti sono le implicazioni per la privacy e la sicurezza dei dati personali

Dal 24 ottobre 2023, è in vigore il Decreto del Ministero della Salute del 7/9/2023 sul Fascicolo Sanitario Elettronico (FSE) 2.0. Questo DM detta una normativa che nel 2026 (quando il nuovo sistema sarà a regime, nel rispetto delle tempistiche definite dal PNRR, che ne ha permesso l’attuazione) avrà una grandissima rilevanza pratica per i cittadini, per gli operatori sanitari e per chi governa e gestisce la sanità.

L’importanza dell’unione tra FSE 2.0 e l’ecosistema della telemedicina

Ciò, anche grazie alla mutua connessione fra il FSE 2.0 (che raccoglie la storia clinica degli assistiti) e l’altra grande piattaforma in corso di progettazione e sviluppo grazie ai fondi del PNRR e sotto la guida dell’AGENAS (Agenzia Nazionale per i Servizi Sanitari Regionali): l’ecosistema della telemedicina, che permetterà di gestire i servizi presa in carico territoriale e domiciliare sulla base dell’infrastruttura FSE.

Prima di fare una carrellata sui contenuti più importanti della disciplina del FSE 2.0, è bene descriverne brevemente la storia, che è stata caratterizzata da un cambio di rotta in sé meritevole di analisi. È una vicenda, quella del DM sul FSE 2.0, indicativa del percorso che il legislatore italiano sta seguendo in tema di sanità digitale: un percorso sinuoso, in cui l’Italia si misura in modo pioneristico con temi che saranno oggetto del Regolamento UE sullo spazio europeo dei dati sanitari, proposto nel 2022 e attualmente in cammino verso una possibile approvazione in questa legislatura europea. Anticipando le conclusioni meglio precisate nel prosieguo, diciamo subito che il DM del 7/9/2023 sul FSE 2.0 è un’architettura normativa ardita e ammirevole, ma – nel momento in cui scriviamo – è ancora un’opera incompiuta.

Genesi e vicende della norma sul FSE 2.0

l FSE è l’insieme dei documenti e di dati di tipo sanitario e sociosanitario relativi a eventi clinici presenti e trascorsi riguardanti un utente di prestazioni sanitarie (“assistito”), generati da strutture sanitarie pubbliche e private. È pensato per essere completo, continuamente aggiornato e sempre a disposizione degli assistiti, degli operatori sanitari e delle istituzioni cui è affidato il governo della sanità. Grazie al FSE, l’assistito viene posto in condizione di consultare tutte le prestazioni ricevute (referti, analisi, ecc.), e di permetterne la consultazione agli operatori sanitari di cui si avvale (medico di base, medici ospedalieri, specialisti, ecc.). Accedendo al FSE, gli operatori sanitari possono assistere meglio gli utenti, cioè i loro pazienti.

Pur essendo stato istituito con Decreto-legge 179/2012, finora il FSE era stato implementato, pubblicizzato e usato solo in alcune Regioni, fra cui l’Emilia-Romagna (che ne aveva sperimentato il prototipo prima ancora che lo strumento venisse istituzionalizzato a livello nazionale), la Lombardia e la Puglia. Inoltre, scontava il limite di essere un mero Repository documentale. Sul piano tecnico, il salto di qualità del FSE 2.0 deriva: a) dalla trasformazione dei documenti in dati ‘strutturati’, che hanno un formato omogeneo e condiviso; b) dalla creazione di un’infrastruttura nazionale per l’interoperabilità (INI) che permette flussi informativi fra Regioni, permettendo la consultazione e l’uso del FSE relativo a un assistito anche da parte di operatori sanitari di Regioni erogatrici della prestazione diverse dalla Regione di assistenza. In particolare, il risultato di cui al punto b) è stato reso possibile da un investimento del PNRR volto ad arricchire e armonizzare i FSE delle varie Regioni, rendendoli interoperabili e collegando tra loro le rispettive infrastrutture.

FSE 2.0, verso un punto unico ed esclusivo di accesso ai servizi del SSN

Il FSE 2.0 è destinato a diventare per i cittadini il punto unico ed esclusivo di accesso ai servizi del SSN. I benefici connessi a questa centralità funzionale del FSE 2.0 saranno numerosi: possibilità per l’assistito di accedere ai propri dati in qualsiasi Regione e di condividerli con i propri operatori sanitari; possibilità per gli operatori sanitari di consultazione e ricomposizione trasversale tra i setting assistenziali; ricostruibilità nel tempo della storia sociosanitaria degli assistiti. A ciò si aggiungerà una fruizione semplificata di servizi sanitari digitali, come la prenotazione e il pagamento on line di prestazioni sanitari, la connessione alle farmacie per la gestione del ciclo del farmaco, la possibilità di esprimere un gradimento sulla qualità dei servizi ricevuti.

Il Decreto-legge 179/2012 era stato seguito dal varo di un Regolamento in materia di FSE (D.P.C.M. 178/2015), che viene abrogato in larga parte (ma, come vedremo, non totalmente) dal DM del 7/9/2023. Quest’ultimo continua ad avere nel Decreto-legge 179/2012, modificato negli anni, la sua fonte primaria di riferimento.

Come accennato, la storia del DM del 7/9/2023 è segnata da un cambio di rotta, che ne ha determinato un perimetro diverso e più limitato rispetto a quello che avrebbe potuto/dovuto avere secondo la strategia legislativa messa a punto nel 2022, anno delle ultime modifiche legislative al Decreto-legge 179/2012.

Nel 2022, il Governo Draghi aveva previsto di battezzare contemporaneamente (in due DM che voleva fare viaggiare insieme) due novità intrecciate fra loro: il FSE 2.0 e l’Ecosistema dei Dati Sanitari (EDS), un’infrastruttura tecnologica centrale alimentata direttamente dai sistemi informativi delle aziende sanitarie. Come necessario, gli schemi dei due DM erano stati sottoposti al Garante, che si era espresso il 22/8/2022 con due pareri non positivi, evidenziando lacune e limiti sul fronte della protezione dei dati personali.

Il cambio di direzione impresso dal Governo Meloni

Mentre il Garante era al lavoro sui pareri su questi due schemi di DM oggettivamente “collegati” fra loro, il Governo Draghi dava le dimissioni. Dopo le elezioni del 25/9/2022, si insediava il Governo Meloni. Quest’ultimo si trovava nella seguente situazione: da un lato, doveva proseguire a tappe forzate verso il varo del DM sul FSE 2.0 (condizione necessaria per avvalersi del finanziamento del PNRR); dall’altro, si trovava con un secondo schema di DM (anch’esso oggetto di un parere non positivo del Garante per i profili di protezione dei dati personali) che affidava allo Stato la responsabilità e la gestione di una nuova infrastruttura (l’EDS) contenente i dati delle prestazioni sanitarie erogate a tutti i cittadini italiani, vale a dire l’intero patrimonio informativo sanitario nazionale. Quanto al trattamento connesso alla gestione dell’EDS, lo schema di DM del Governo Draghi attribuiva la titolarità al Ministero della Salute. Questa impostazione cozzava con quella, consacrata nell’art. 117 della Costituzione, secondo cui in Italia la sanità è competenza delle Regioni.

Il Governo Meloni ha deciso di rivedere l’architettura del FSE 2.0 in un’ottica favorevole alle Regioni e di istituire un EDS non centralizzato, ma federato. Per non perdere i fondi del PNRR, ha deciso di dare la precedenza al varo del DM sul FSE 2.0, ed ha rinviato a un successivo Decreto la disciplina dell’EDS.

Questo cambio di velocità ha avuto una conseguenza anche sul perimetro della disciplina del FSE 2.0. Originariamente, l’obiettivo del Governo era il varo di una disciplina organica volta a definire simultaneamente le condizioni legali e tecniche per perseguire tutti i cinque gli scopi propri del FSE 2.0: cura (comprensiva anche della diagnosi e della riabilitazione), prevenzione, profilassi internazionale, ricerca scientifica e governo sanitario (programmazione sanitaria, verifica della qualità delle cure e valutazione dell’assistenza sanitaria).

I nodi legati a ricerca scientifica e governo sanitario

Forse, di questi cinque scopi, i due che – se realizzati – permetterebbero di imprimere la svolta più rilevante alla sanità italiana sono ricerca scientifica e governo sanitario. Emblematico, in questo senso, quanto spiegato da Mauro Moruzzi del Dipartimento Trasformazione Digitale-Presidenza del Consiglio dei ministri (struttura di supporto al Presidente del Consiglio per la trasformazione digitale e la modernizzazione attraverso le tecnologie digitali che opera in sinergia con il Ministero della Salute, coerentemente con il PNRR): “la sanità è in crisi perché produce un’enorme massa di dati clinici e non li usa, o li usa solo nell’erogazione della prestazione. L’uso di dati clinici strutturati permetterebbe una ristrutturazione dei processi sanitari, nonché una medicina predittiva. Non servono dati sulle organizzazioni sanitarie, ma dati personali, eventualmente resi anonimi. Il vero traguardo è l’incontro del governo sanitario con l’intelligenza artificiale”.

Invece, per velocizzarne i tempi di approvazione bypassando gli scogli più ardui sotto il profilo della protezione dei dati personali (come il possibile uso dei dati del FSE 2.0 per l’addestramento di modelli di intelligenza artificiale e machine learning), nel DM del 7/9/2023 il Governo ha preferito concentrarsi solo su una parte dell’attesa disciplina del FSE 2.0: quella relativa all’uso del Fascicolo Sanitario Elettronico per cura, prevenzione, profilassi internazionale. Per le due finalità (ricerca scientifica e governo sanitario) insieme più ambiziose e più bisognose di un’inedita ponderazione dei rischi per gli interessati e delle misure idonee ad affrontarli, il Governo ha deciso di mantenere in vigore i “vecchi” Capi III e IV del D.P.CM. 178/2015.

Protezione dei dati personali: il rilevante contributo dell’Ufficio del Garante

Il DM del 7/9/2023 sul FSE 2.0 innova la disciplina del FSE nella misura in cui è usato per cura, prevenzione, profilassi internazionale. Esso è il frutto di una collaborazione intensissima fra Ministero della Salute e Ufficio del Garante, ed è composto di 29 articoli e di 3 allegati. Mai prima d’ora un prodotto normativo almeno formalmente “esterno” al corpus del GDPR, del codice privacy e delle fonti secondarie (regole deontologiche, provvedimenti del Garante, codici di condotta) era stato redatto con tanta puntuale aderenza allo spirito, alle definizioni e alle logiche della normativa a protezione dei dati personali. Quest’ultima è al centro del DM: riparto dei ruoli e delle responsabilità nelle operazioni di trattamento di dati personali connesse alla gestione dell’infrastruttura del FSE, diritti degli interessati, obblighi per i Titolari, ecc. Oltre ai dati, gli altri grandi protagonisti del DM sono i documenti (sanitari). Anche qui, il DM si presenta come un modello di buona scrittura normativa per la precisione con cui, per ciascuno di essi, definisce i contenuti obbligatori e per come ha cura di indirizzare la gestione dei metadati, stabilendo chi e come deve gestirli.

In virtù del DM, aziende sanitarie locali, strutture sanitarie pubbliche del SSN, servizi sociosanitari regionali e del SSN, strutture sanitarie accreditate con SSN e servizi sociosanitari, strutture sanitarie autorizzate ed esercenti le professioni sanitarie sono tenuti a caricare sul FSE i dati sanitari degli assistiti entro 5 giorni dall’erogazione delle prestazioni, e sono responsabili della mancata, intempestiva o inesatta alimentazione.

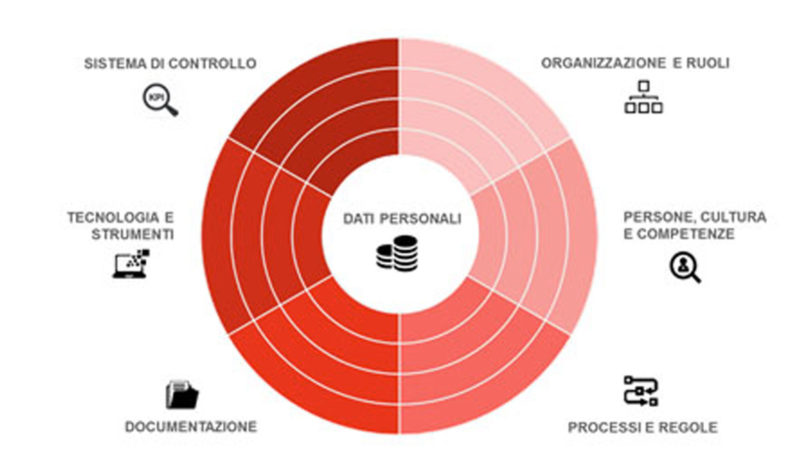

I 5 pilastri del DM del 7/9/2023

L’ossatura del DM del 7/9/2023 è imperniata su cinque pilastri: a) disciplina di tutti i singoli documenti facenti parte del FSE 2.0; b) centralità della persona dell’assistito (sua auto-determinazione informativa, suo controllo sui dati personali e canali per esercitarlo); c) modelli architetturali per le infrastrutture del FSE 2.0 con relative, possibili scelte delle Regioni; d) ruoli e responsabilità di tutti i soggetti coinvolti nell’alimentazione e gestione del FSE 2.0 e della relativa infrastruttura tecnologica; e) misure di sicurezza.

Prima di esaminare questi pilastri, è bene qualificare ciascuna Regione (o Provincia autonoma): la Regione di Assistenza è quella, appunto, di assistenza verso l’assistito, che ha l’onere di memorizzare, e di rendere disponibili agli attori autorizzati, tutti i riferimenti (metadati) ai documenti e dati generati per i propri assistiti, anche se prodotti in altri domini regionali; la Regione di erogazione è quella che eroga una prestazione sanitaria ad un paziente assistito da un’altra Regione.

Documenti facenti parte del FSE 2.0

Fondamentale, nell’ecosistema del FSE 2.0, è l’Allegato A al DM del 7/9/2023. Oltre a individuare i soggetti abilitati all’accesso al FSE 2.0 nonché le modalità e i profili di autorizzazione, e i servizi del FSE, l’Allegato A definisce i contenuti di dettaglio dei dati e dei documenti del FSE 2.0, incluso il Profilo Sanitario Sintetico.

L’Allegato A descrive in modo puntuale i contenuti di: referto di laboratorio, referto di radiologia, referto di specialistica ambulatoriale, referto di anatomia patologica, verbale di pronto soccorso, lettera di dimissione, profilo sanitario sintetico, prescrizione farmaceutica, prescrizione specialistica, cartella clinica, certificato vaccinale, erogazione di prestazioni di assistenza specialistica, taccuino personale dell’assistito, tessera portatore di impianto, lettera di invito per screening, vaccinazione o ad altri percorsi di prevenzione.

La cartella clinica, il profilo sanitario sintetico e il taccuino personale dell’assistito

Fra questi, quello che probabilmente riveste maggiore importanza (per il suo valore legale) è la cartella clinica; due meritano una menzione per la loro utilità, l’uno per l’operatore sanitario, l’altro per l’assistito: il profilo sanitario sintetico e il taccuino personale dell’assistito.

Il primo è un documento sociosanitario informatico redatto e aggiornato dal medico di medicina generale o dal pediatra di libera scelta che riassume la storia clinica dell’assistito e la sua situazione corrente.

Il secondo è una sezione del FSE 2.0 in cui il solo assistito, o eventualmente un suo delegato, può inserire, modificare ed eliminare dati personali (anche generati dai dispositivi medici e/o wearable) e documenti relativi ai propri percorsi di cura, oltre a informazioni integrative. I dati e i documenti inseriti nel taccuino personale dell’assistito non sono certificati e devono essere distinguibili da quelli inserite dagli operatori sanitari pubblici e privati che alimentano il FSE 2.0. L’assistito è responsabile dell’esattezza e dell’eventuale aggiornamento dei dati e documenti inseriti nel taccuino personale.

Centralità della persona dell’assistito

G tutela dell’assistito, alcuni dati sono consultabili esclusivamente da lui: da un lato, le informazioni delle esenzioni per reddito e i relativi codici, dall’altro, dati come l’essere affetti da HIV, l’interruzione volontaria di gravidanza, le conseguenze di atti di violenza sessuale o di pedofilia subìti, l’uso di sostanze stupefacenti, psicotrope e di alcool, il parto in anonimato, dati e documenti riferiti ai servizi offerti dai consultori familiari. In ogni caso, l’assistito può decidere liberamente e in qualsiasi momento di rendere questi dati visibili a terzi, mediante un consenso esplicito, informato e specifico reso al soggetto che eroga la prestazione.

Importante anche il novero dei soggetti che mai, in nessun caso, possono consultare il FSE 2.0 di un assistito: periti, compagnie di assicurazione, datori di lavoro, associazioni o organizzazioni scientifiche, organismi amministrativi anche operanti in ambito sanitario, medici legali che devono accertare l’idoneità lavorativa o rilasciare certificazioni necessarie al conferimento di permessi o abilitazioni.

L’informativa all’assistito

L’informativa all’assistito circa i trattamenti connessi al FSE 2.0 deve essere rilasciata da ciascuna Regione. Attualmente, le Regioni stanno rendendo disponibile – ciascuna attraverso i propri canali – l’informativa preventivamente verificata dal Garante. Ad esempio, la Regione Lombardia ha pubblicato la nuova informativa nella sezione “Che cos’è il Fascicolo.

Al fine di assicurare una piena comprensione degli elementi indicati nell’informativa, il Titolare deve formare adeguatamente il personale coinvolto nel trattamento dei dati sugli aspetti rilevanti della disciplina relativa alla protezione dei dati, anche al fine di un più efficace rapporto con gli assistiti.

La base giuridica del trattamento dei dati personali

Base giuridica del trattamento dei dati personali per le tre finalità coperte dal DM (cura, prevenzione, profilassi internazionale) è necessariamente il consenso, che l’assistito è libero di conferire o no. La richiesta di consenso deve essere specifica per ciascuna delle tre finalità. L’interessato può fare scelte differenziate, ad es. rilasciando il consenso per finalità di cura e negandolo per finalità di profilassi internazionale. Il consenso per la prevenzione deve essere specifico per i singoli soggetti abilitati a farsene carico, che sono autonomi Titolari (soggetti del SSN e dei servizi sociosanitari regionali della Regione di Assistenza, esercenti le professioni sanitarie che hanno in cura l’assistito o comunque gli prestano assistenza sanitaria, Regioni attraverso gli uffici competenti in materia di prevenzione sanitaria nonché il Ministero della salute attraverso la Direzione generale competente in materia di prevenzione sanitaria).

Il consenso è altresì revocabile in qualsiasi momento, con conseguente disabilitazione dell’accesso ai dati da parte di terzi. La revoca del consenso non pregiudica il diritto all’erogazione della prestazione sanitaria.

In casi di emergenza (impossibilità fisica, incapacità di agire o incapacità di intendere o di volere dell’interessato oppure rischio grave, imminente ed irreparabile per la salute o l’incolumità fisica dell’interessato che non abbia espresso il consenso alla consultazione dei dati del proprio FSE).

Il potere di controllo dell’interessato sui propri dati personali

Il potere di controllo dell’interessato sui propri dati personali si esprime attraverso tre diritti: il diritto di accesso ai dati e documenti del FSE 2.0 utilizzando i servizi del portale nazionale FSE 2.0, i diritti di integrazione, rettifica e aggiornamento dei propri dati, il diritto di oscuramento dei propri dati nel FSE 2.0. Quest’ultimo può riguardare i dati relativi a singole prestazioni sulle quali l’assistito intende mantenere massima riservatezza e può essere esercitato (anche on line) al momento dell’erogazione della prestazione (prima che il FSE 2.0 venga alimentato) verso il soggetto che eroga la prestazione, oppure dopo, con un’istanza specifica verso il soggetto erogante. Se viene esercitato l’oscuramento, chi accede al FSE 2.0 non deve avere né visibilità dei dati oggetto di oscuramento, né evidenza che il diritto di oscuramento è stato esercitato.

Modelli architetturali per le infrastrutture del FSE 2.0

Ciascun sistema regionale FSE è basato su un modello architetturale che ha come obiettivi gestire il contenuto del FSE 2.0 in maniera sicura ed interoperabile e garantire l’accesso agli aventi diritto. Le principali componenti del modello architetturale sono due: il Repository, che consente la memorizzazione e l’accesso a documenti sanitari prodotti dai soggetti alimentanti, e il Registry, che permette l’indicizzazione dei documenti memorizzati nei Repository attraverso metadati (tipologia del documento, autore del documento, ecc.).

Ciascuna Regione può scegliere uno fra i seguenti possibili modelli: distribuito (con Repository distribuiti e Registry centralizzato) e centralizzato (Repository centralizzato e Registry centralizzato). Come vedremo meglio fra poco parlando dei ruoli e delle responsabilità, se la Regione sceglie il modello distribuito, responsabilizza maggiormente le strutture sanitarie ed i professionisti che alimentano il FSE.

Ruoli e responsabilità dei soggetti coinvolti

La corretta attribuzione dei ruoli ai sensi del GDPR attraversa l’intero DM e ne determina l’impatto sui soggetti coinvolti in termini di obblighi (ad es. misure di sicurezza da adottare) e il grado di responsabilità nel trattamento dei dati personali, compresa l’esposizione ad eventuali sanzioni in caso di inadempimento.

Aziende sanitarie locali, strutture sanitarie pubbliche del SSN, servizi sociosanitari regionali e del SSN, strutture sanitarie accreditate con SSN e servizi sociosanitari, strutture sanitarie autorizzate ed esercenti le professioni sanitarie sono Titolari del trattamento per finalità di cura.

Soggetti del SSN e dei servizi sociosanitari regionali della Regione di Assistenza, esercenti le professioni sanitarie che hanno in cura l’assistito o comunque gli prestano assistenza sanitaria sono Titolari del trattamento per finalità di prevenzione.

La Regione di Assistenza

La Regione di Assistenza è Titolare: a) del trattamento connesso al profilo sanitario sintetico (ma, a differenza delle ASL, non può consultare i dati in esso contenuti) b) dei trattamenti connessi ai documenti del taccuino personale (ma non può consultarli), c) dei trattamenti di raccolta e registrazione dei consensi; d) dei trattamenti necessari a consentire l’identificazione e l’autenticazione informatica dell’assistito o di un suo delegato, l’accesso ai dati e documenti del FSE da parte dello stesso, nonché il relativo tracciamento; e) del trattamento con finalità di prevenzione; f) dei trattamenti del Registry.

Il Ministero della Salute

Per quanto di sua competenza, il Ministero della Salute è Titolare: a) dei trattamenti di raccolta e registrazione dei consensi, b) dei trattamenti necessari a consentire l’identificazione e l’autenticazione informatica dell’assistito o di un suo delegato, l’accesso ai dati e documenti del FSE da parte dello stesso, nonché il relativo tracciamento; c) del trattamento con finalità di prevenzione; d) dei trattamenti necessari a consentire l’identificazione e l’autenticazione informatica del soggetto che accede ai dati e documenti del FSE per finalità di prevenzione; e) del trattamento dei dati e documenti del FSE per finalità di profilassi internazionale.

Il Titolare del Portale nazionale FSE

Il Titolare del Portale nazionale FSE è Titolare dei trattamenti necessari a consentire l’identificazione e l’autenticazione informatica del personale del Ministero della salute che accede, tramite il Portale medesimo, ai dati e documenti del FSE per finalità di profilassi internazionale.

Misure di sicurezza

Per tutti i trattamenti sopra indicati, i Titolari sono tenuti ad implementare misure tecniche e organizzative per garantire un livello di sicurezza adeguato al rischio. Nell’utilizzo di sistemi di memorizzazione o archiviazione dei dati, i Titolari devono introdurre idonei accorgimenti per la protezione dei dati registrati rispetto ai rischi di accesso abusivo, furto o smarrimento parziali o integrali dei supporti di memorizzazione o dei sistemi di elaborazione portatili o fissi. Per il trattamento dei dati del FSE 2.0 i Titolari devono garantire: a) il rispetto delle disposizioni di cui all’art. 51 del Codice dell’Amministrazione Digitale in materia di sicurezza e disponibilità dei dati, dei sistemi e delle infrastrutture delle Pubbliche amministrazioni, nonché delle linee guida rese disponibili da AGID in materia di sviluppo e gestione dei sistemi informativi; b) idonei sistemi di autorizzazione per gli incaricati in funzione dei ruoli e delle esigenze di accesso e trattamento; c) procedure per la verifica periodica dei profili di autorizzazione assegnati agli incaricati; d) protocolli di comunicazione sicuri basati sull’utilizzo di standard crittografici per la comunicazione elettronica dei dati; e) la cifratura o la separazione dei dati idonei a rivelare lo stato di salute e la vita sessuale dagli altri dati personali; f) tracciabilità degli accessi e delle operazioni effettuate; g) sistemi di audit log per il controllo degli accessi e per il rilevamento di eventuali anomalie; h) procedure di pseudonimizzazione.

Oltre all’articolazione dei profili per quanto concerne la classificazione delle tipologie di informazioni sanitarie indispensabili in relazione alle finalità per cui vengono trattate, la struttura e l’organizzazione dei dati del FSE deve garantire, anche quella relativa ai diversi livelli autorizzativi dei soggetti abilitati all’accesso.

Ai fini di garantire il corretto impiego del FSE 2.0 da parte degli utilizzatori e di renderli edotti dei rischi che incombono sui dati, nonché delle misure di sicurezza adottate, devono essere organizzate apposite sessioni di formazione, anche con riferimento agli aspetti di protezione dei dati personali, con particolare riferimento all’accessibilità delle informazioni, alle operazioni di trattamento eseguibili e alla sicurezza dei dati, inclusi i rischi di erroneo inserimento dei dati per omonimia degli interessati.

In caso di incidenti di sicurezza che possano comportare rischi per gli interessati, anche in relazione a trattamenti effettuati da altri soggetti, ciascun Titolare del trattamento dovrà fornire tempestivamente a a questi altri soggetti ogni informazione utile ad agevolare l’adempimento degli obblighi in materia di violazioni dei dati personali dettati dagli articoli 33 e 34 del GDPR.

Quanto alle basi dati del FSE 2.0, sono state previste queste misure: 1) per i metadati, la cifratura dei dati idonei a rivelare lo stato di salute e la vita sessuale o la separazione dei dati idonei a rivelare lo stato di salute e la vita sessuale dagli altri dati personali; 2) per i documenti, la loro cifratura; 3) i canali di comunicazione sono cifrati e mutuamente autenticati per l’accesso a dati personali (comuni e sensibili) ‘in motion’.

Prossimi passi

Gravosi e importanti gli adempimenti – a carico delle Regioni e delle Province autonome – per i primi mesi dall’entrata in vigore del DM sul FSE 2.0, come il rilascio della nuova informativa, lo svolgimento della DPIA. Su come le Regioni si siano mosse nell’adempiere a questi obblighi, è prematuro dare un giudizio.

Infine, un cenno all’impegno che il DM prevede per fare conoscere il nuovo sistema. Il Ministero della salute e le Regioni e Province autonome dovranno effettuare campagne di informazione in materia di alimentazione e consultazione del FSE 2.0. Entro il 24/4/2024, dovranno fare una campagna per l’alimentazione automatica del FSE con i dati e documenti digitali sanitari generati da eventi clinici riferiti alle prestazioni erogate dal SSN fino al 18 maggio 2020. Dopo quella data, il FSE sarà alimentato con i dati e documenti digitali sanitari disponibili, generati da eventi clinici riferiti alle prestazioni erogate dal SSN fino al 18 maggio 2020 e riferiti ai soli assistiti che non hanno espresso la loro opposizione. Viceversa, i dati e documenti digitali sanitari generati da eventi clinici riferiti alle prestazioni erogate al di fuori del SSN fino al 18 maggio 2020 potranno essere inseriti nel FSE su iniziativa dell’assistito attraverso il Taccuino personale.

Si ringrazia per lo splendido articolo scritto su Agenda Digitale da Diego Fulco, che riportiamo qui di seguito.